Codes und Geheimschriften

Verschlüsselte Codes und Geheimschriften zu enträtseln, hat die Menschen seit jeher fasziniert.

George Washington nutzte ein System von Codes und Chiffren, insbesondere durch den Culper Spy Ring, um während des Amerikanischen Unabhängigkeitskrieges vertrauliche Informationen zu schützen.

So z. B. der Diskos von Phaistos: Eine Scheibe aus gebranntem Ton, beidseitig mit spiralig zur Mitte laufenden Symbolen beschrieben: An diesem Objekt im Museum von Heraklion beißen sich Experten die Zähne aus. Im minoischen Palast von Phaistos entdeckt, blieb die Botschaft des Diskos – um 1600 v. Chr. in kretischen Hieroglyphen eingeritzt – bis heute ein Rätsel. Man vermutet das die Hieroglyphen die Frage beantworten könnten, warum ging das Volk der Minoer so plötzlich unter.

Unentzifferte Schriften geben Aufschluß über Leben und Geschick von Völkern, die längst verschwunden sind. Deshalb zählen die uralten unentzifferten Zeichen zu den großen Fragen der Archäologie. Drei große Schriften der Menschheitsgeschichte hüten hartnäckig ihre Geheimnisse: Linear A – geschrieben von 2000 bis 1500 v. Chr. auf Kreta und in der ägäischen Inselwelt. Überwiegend kurze Symbolreihen sind auf Tontäfelchen und Rollsiegeln erhalten. Die Indus-Schrift – verwendet von 2600 bis 1500 v. Chr. im heutigen Pakistan, wo die Siedlungen Mohenjo-Daro und Harappa ausgegraben wurden. Meist in Speckstein-Siegel geschnitten, umfaßt die Schrift 401 Basiszeichen plus 286 Varianten. Etruskisch – in Mittelitalien kamen auf Gefäßen und anderen Grabbeigaben mehr als 10000 Inschriften ans Licht. Die aus einem westgriechischen Alphabet abgeleitete Schrift mit zunächst 26, später 20 Zeichen wurde vom 8. bis 1. Jahrhundert v. Chr. verwendet.

Hinzu kommt eine Handvoll “kleiner” Schriften. So etwa Turdetanisch, die Schrift der Handelsstadt Tartessos, die im 1. Jahrtausend v. Chr. in Südspanien lag. Nur zehn Zeichen, die auf Münzen erhalten sind, wurden anhand von Ähnlichkeiten mit einem numidischen Alphabet entziffert. Sidetisch schrieben um die Mitte des 1. vorchristlichen Jahrtausends die Einwohner der südanatolischen Stadt Side – und nur sie. Schon der antike Historiker Arrianos notiert um 150 n. Chr., die Sprache der Sideten habe nichts mit anderen Sprachen gemein. Oder Rongorongo, eine im 18. und 19. Jahrhundert n. Chr. entwickelte Schrift auf der Osterinsel im Ostpazifik. Nur 25 zeichenbedeckte Holztafeln sind heute noch erhalten. Die Deutung der Zeichen ist auch nach zahlreichen Versuchen immer noch umstritten.

Der Goldgräber Thomas Jefferson Beale hat einen Code (siehe Link unten) hinterlassen, der das Versteck eines Schatzes beschreibt. Der Wert des Schatzes wird auf rund 48 Millionen Euro geschätzt. In den drei codierten Texten, die nur aus Zahlenreihen bestehen, beschreibt er das Versteck des Schatzes, den Inhalt des Verstecks und in Text drei die Namen und Anschriften der berechtigten Personen. Text Nr. 1 beschreibt den genauen Ort der Höhle. Eine Entschlüsselung des Textes, der nur aus Zahlenreihen besteht, ist bis heute nicht gelungen.

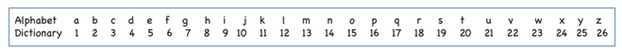

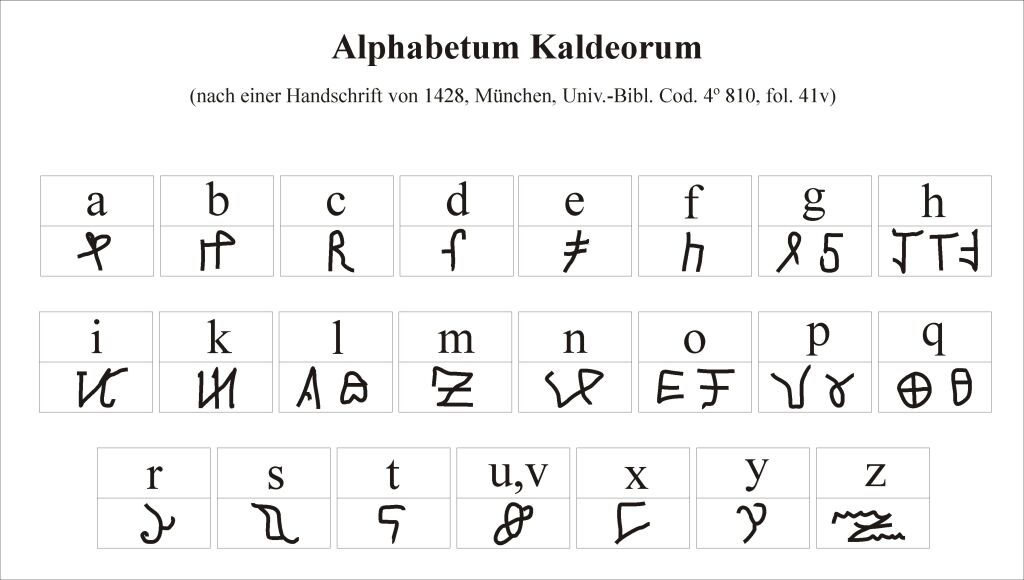

Die Wissenschaft der Verschlüsselung von Informationen wird Kryptografie genannt. Verschlüsselungstechniken wurden bereits von den alten Ägyptern verwendet. Die Hebräer benutzten im Mittelalter einfache Zeichentausch-Algorithmen (z. B. die Atbasch-Verschlüsselung). Eine der bekanntesten Geheimschriften des Mittelalters ist das Alphabetum Kaldeorum (siehe unten). Die Bezeichnung Kaldeorum verweist auf das Volk der Chaldäer. Die Griechen verschlüsselten 400 v. Chr. ihre Nachrichten mit der sogenannten Skytala (Holzstab). Der antike griechische Geschichtsschreiber Polybius entwickelt 170. v. Chr. die Polybius-Tafel. Damit konnten Buchstaben in numerische Zeichen umgewandelt werden. Auch der römische Feldherr Gaius Julius Caesar nutzte eine Verschlüsselungstechnik. Das nach ihm benannte Cäsar Chiffre arbeitete mit der monoalphabetischen Substitution. Dabei verschob man einen Buchstaben des Alphabets um einen bestimmten Abstand. Cäsar soll häufig den Schlüssel C, also eine Verschiebung des Alphabets um drei Buchstaben verwendet haben. Während des Zweiten Weltkriegs wurde die als ENIGMA bekannte Maschine vor allem vom deutschen Militär zur geheimen Kommunikation verwendet, ab 1932 aber durch polnische und ab 1939 durch britische Codeknacker entziffert. Wer sich für Verschlüsselungsverfahren, Geheimschriften kurz Kryptologie interessiert, hier eine noch ungelöste Kopfnuss. In der Staatsbibliothek in Rio de Janeiro (Brasilien) wird eine bisher nicht vollständig entschlüsselte Schatzbeschreibung aufbewahrt. Die Zeichen sind die Geheimschrift eines Seeräubers und beschreiben einen Goldschatz in einer Höhle. Bisher ist es erst gelungen, die erste und die vierte Zeile zu entziffern. Die Übersetzung der ersten Zeile lautet: Cave picara-Tesoro oro = Goldschatz in der Vogelhöhle. Die Zeilen mit den verschlüsselten Ortsbezeichnungen warten immer noch auf ihre Enträtselung.

Das Alphabetum Kaldeorum wurde überwiegend verwendet, um diplomatische Korrespondenz zu verschlüsseln; Es wurde hauptsächlich für lateinische Texte eingesetzt: u und v werden gleichgesetzt; w war als doppeltes v zu schreiben; j fehlt. Für häufig auftretende Buchstaben werden mehrere unterschiedliche Zeichen parallel verwendet , Damit sollte eine Entschlüsselung nach der klassischen Häufigkeitsmethode verhindert werden. Ergänzend wurden in die chiffrierten Texte oft „nulla“ eingeschoben, sinnlose Zeichen, die wie Buchstaben aussahen und das Entschlüsseln durch Unbefugte zusätzlich erschwerten.

Ein anderer unlösbarer Code der bisher auf seine Entschlüsselung wartet ist Cicada 3301, der Name einer unbekannten Organisation, die seit 2012 mehrfach komplexe Rätselserien veröffentlichte. Zur Lösung der Rätsel sind Kenntnisse in den unterschiedlichsten Bereichen erforderlich, darunter Verschlüsselungsverfahren und Steganografie, der Okkultismus des Aleister Crowley, Cyberpunk-Literatur, Werke von William Blake, angelsächsische Runen und Darknets wie 1Tor. Die Lösung eines Rätselschritts führte zum nächsten Rätselschritt. Der oder die Urheber der Cicada-3301-Rätsel sind unbekannt. 2012 wurde die Internetseite geschlossen.

- Das Voynich-Manuskript

- Der Rohonczi-Codex

- Der Beale Code

- Der La Buse Code

- Die Shugborough-Inschrift

- Das Buch Soyga

![]()

1Der Tor-Browser ist ein spezieller Webbrowser, der für den Zugriff auf das Darknet und das Anonymisieren von Online-Aktivitäten verwendet wird. Er funktioniert, indem er Daten durch ein Netzwerk von „Onion Routern“ leitet, wobei jede Schicht der Verschlüsselung entfernt wird, bis die Nachricht ihr Ziel erreicht hat. Dies ermöglicht es, anonym im Internet zu surfen und das Darknet zu erkunden.